SCI论文(www.lunwensci.com)

摘 要:在信息时代背景下,计算机信息技术被广泛用于各行业领域,为了探究并解决数据安全漏洞,对计算机信息加密技术展开研究,分析计算机信息技术数据安全漏洞的主要因素,引入神经网络数据安全加密技术,成功保护数据安全。展开数据安全加密技术相较于未应用加密技术的计算机主机测试,发现搭载数据安全加密技术,会随着处理数据量的不断增加,安全加密性能始终稳定,可定期容灾备份,提升了计算机信息数据安全管理水平。

关键词:计算机,数据安全,安全漏洞,加密技术

Research on Data Security Vulnerabilities and Encryption Technology of Computer Information Technology

XU Gongwei

(Jilin City Medical Security Service Center, Jilin Jilin 132011)

【Abstract】:In the context of the information age, computer information technology is widely used in various industries. In order to explore and solve data security vulnerabilities, computer information encryption technology is studied, the main factors of computer information technology data security vulnerabilities are analyzed, and neural network data security encryption technology is introduced to successfully protect data security. The data security encryption technology was tested compared with the computer host without encryption technology. It was found that the security encryption performance was always stable with the continuous increase of the amount of data processed . Regular disaster recovery backup was available, which improved the computer information data security management level.

【Key words】:computer;data security;security vulnerabilities;encryption technology

近年来信息泄漏已成为社会各领域普遍关注的重点 问题,互联网、计算机等技术也逐渐应用于人们的日常 生活工作中,如何避免隐私信息或商业机密被恶意窃 取,应用加密技术保障数据安全,成为信息时代下的研 究热点 [1]。现有的信息数据加密技术,以差异化数据状 态可以分为存储加密、传输加密两类,若想要应用适宜 的加密技术,应充分了解计算机信息技术数据安全漏洞 成因,从而保障信息数据安全完整性。神经网络在应用 中具备了数据库主机在存储前,需要对传输数据进行分 类多次处理,最大化保证数据安全完整性。本文将引入 神经网络数据安全加密技术,加强网络信息防护效果。

1 计算机信息数据安全漏洞影响因素

1.1 人为因素

由于随着社会信息技术发展,计算机自动化水平不 断提升,但是人工操作具体指令依然必不可少。那么在 计算机信息技术人工操作中,操作人员的自身技术水平 与安全意识,都会对数据安全性产生直接影响。例如尤 为常见的电脑病毒,一般是操作人员在执行具体计算机 程序时,有意或无意加入破坏计算机功能的数据代码, 对计算机的正常操作造成影响,且这类代码还会存在潜 伏期与破坏期,导致形成一定传播感染性。而黑客这类 人为植入电脑病毒,非法侵入计算机收集数据信息,造成计算机信息数据泄漏的网络安全问题 [2]。

1.2 其他因素

电脑本身安装程序如果存在安全漏洞,同样会给非 法分子非法侵入计算机提供机会,计算机操作系统的安 全漏洞,往往表现形式比较繁杂,一旦数据信息外泄就 会对计算机程序的正常操作产生影响。非人为导致数据 安全漏洞,一般情况下在计算机程序研发时期,参与研 发的具体代码编程存在问题,导致最终计算机系统存在 运行漏洞,泄露计算机存储信息影响了系统正常运行。

2 数据安全加密技术应用

2.1 神经网络框架

本次设计引入神经网络框架,主要包括源数据输 入、数据递归、神经性应用、输出源码上述 4 大节点。 整个过程由源数据输入节点,将全部待运输原始训练数 据进行整合,向网络各神经元按需分配,之后由数据递 归各结点负责接收数据信息参量,与此同时建立与下一 节点之间的数据信息传输关联,神经性应用节点负责整 合原始数据信息参量,向输出源码多极化传输。最后输 出源码这一节点在整个神经网络框架中,占用状态自始 至终比较活跃,也可以完整接收整个神经网络环境中的 信号,向不同递归结点传输转存 [3]。

2.2 数据收发器

数据收发器主要负责描述神经网络在整个状态空间 中的信息轨迹行为具体变化,通常源数据输入量的不断 增加,神经网络中的数据递归信号连接状态也会随之改 变,由面型转变至线型。整个神经网络中,此类型结构 元件数据传输行为,并不会跟随数据量样本的轨迹行为 变化而改变 [4]。所受神经网络中的影响促进作用,数据 收发器通常具备数据信号初始化处理的关键元件,再加 上存在训练性传输行为,所以神经网络框架中可以直接 控制元件信息传输行为,直至原始数据信息样本编码执 行率稳定。

2.3 信息防泄漏加密

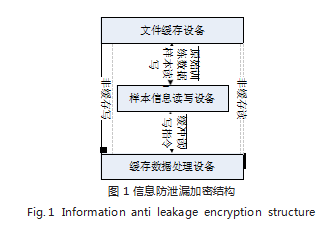

信息防漏加密主要为了预防原始数据密码泄漏,作 为数据加密系统中的核心执行设备,包括缓存文件、读 写样本信息、处理缓存数据等多元件(如图 1 所示)。 首先在文件缓存设备主要设于信息防泄漏加密功能顶层 执行层,此单元层在缓冲读写指令之后,即可进行原始 训练样本防泄漏加密处理,也可利用输出信道在系统的 数据库功能存储信息参量。缓存数据处理设备则在此子 模块中的底层执行单元,随时负责读写增加的数据样本 信息,并对设备结构体内的信息存储权限及时更改,从 而满足功能执行过程中的实际所需。

3 数据加密传输文件

3.1 信息源码

为保证本次设计此数据加密系统的安全性,对原始 训练数据样本设计防泄漏编码处理时的源码文件必不可 少。通常要以数据信息参量的主要存在形式为依据,完 成编码原则的制定。对于神经网络来说,原始训练数据 样本有越大的存储值,那么解码后生成相应的信息参量, 就会有越高的样本数量级水平。在既定编码时间内,基 本保持稳定的译码参量指标值,假设单位时间内,原始 训练数据样本的防泄漏源码条件变化量用 ΔP 表示,通 常编码指令所需传输用时不变,那么就不会影响此项样 本数值水平。对有关于原始训练数据样本的密码编译条 件, 用 λ 表示,在上述物理量支持作用下,定义神经网 络源码文件公式如式(1)所示 [5]:

式(1) 中: 防泄漏数据密码最小、最大的两个传 输条件分别用 e0、en 表示;两个不同原始训练数据样本 的转码条件分别用 u1、u2 表示。

3.2 信息译码

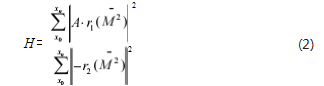

译码文件作为密切相关于原始训练数据样本的密码 转录样本,一般源码文件会直接对译码文件的参量存在 形式产生影响,二者之间有重大关联,表示为源码文件 作为主动变量,而译码文件作为跟随变量。假定在神经 网络中的最小、最大的两个数据信息防泄漏编码条件, 分别用 x0、xn 表示,通常来说这两个条件物理空间实值大 小,将直接决定译码文件覆盖数据传输范围的大小。这 样的话原始训练数据译码文件定义公式如式(2)所示:

式(2)中: 原始训练数据初级防泄漏编码条件, 与引申级防泄漏编码条件,分别用 r1、r2 表示,数据样本信息的训练编码均值量用 M 2 表示。

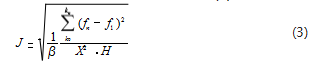

3.3 信息编码

建立编码原则作为基于神经网络数据防泄漏密码生 成系统中的末端处理重要环节,能够在现有数据信息存 储样本条件下,确定生成译码指令所需耗时,在第一时 间有效抑制非主观训练数据信息出现错误传输。定义f1 为首个原始训练数据样本防泄漏编码的参量,相应的第 n 个参量为fn。在并不考虑神经网络其他信息参量指标, 影响原始训练数据量的传输前提下, 恒成立fn >f1.假设 既定数据密码转录系数用 β 表示,定义本次设计此加密 系统的执行编码要满足条件公式如式(3)所示:

式(3)中: 原始训练数据输入值在 0 情况下,数 据信息防泄漏要满足的编码条件用 k0 表示; 密码样本 内信息转录实值用 X 表示。

综上,在本次设计数据安全加密技术,顺利实现原 始训练数据集的安全防泄漏。

4 应用测试

对本次设计数据安全加密系统的原始训练数据防泄 漏系统价值进行验证,本次测试设计数据防泄漏编码处 理网络,在服务器终端接入应用加密技术为实验组,与 未应用加密技术为对照组的编码主机。保证不改变其 他基础实验条件这一前提下,在神经网络原始数据防 泄漏加密系统中,搭载实验组主机,与对照组的传统 过程监控系统相较,对比分析数据安全加密情况。以 20min 作为一次数据加密单位时长, 分别记录在 3 个 单位时间内,两组原始训练数据的安全加密处理情况 (如表 1 所示)。

5 结语

总之, 在“互联网 +”时代下, 重视计算机信息加 密安全管理至关重要,应用数据加密技术也已作为保护 广大用户信息安全的关键技术手段。而数据加密技术目 前形式多样,可以根据结合具体情况合理选用。本文通过引入神经网络数据安全加密技术,在应用测试中切实 提升了计算机数据安全管理水平,有效保障了信息数据 的隐私安全。

参考文献

[1] 高琳红,向虎贤 .计算机网络信息安全中数据加密技术的应 用分析[J].数字通信世界,2021(5):184-185.

[2] 兰忠臣 .数据加密技术在计算机网络安全中的运用[J].黑龙 江科学,2022.13(12):56-58.

[3] 谢晓军 .计算机网络数据库安全技术优化策略研究[J].信息 系统工程,2020(1):53-54.

[4] 孟大淼 .计算机信息技术数据的安全漏洞及加密技术研究 [J].通讯世界,2020.27(8):87-88.

[5] 张斌 .计算机信息技术数据的安全漏洞与加密技术探究[J]. 无线互联科技,2021.18(23):94-95.

关注SCI论文创作发表,寻求SCI论文修改润色、SCI论文代发表等服务支撑,请锁定SCI论文网!

文章出自SCI论文网转载请注明出处:https://www.lunwensci.com/jisuanjilunwen/62059.html