SCI论文(www.lunwensci.com):

摘要:互联网技术的高速发展启动了大数据时代的到来,大数据在带来巨大数据价值的同时,也迎来了信息泄漏与损坏等一系列安全性问题。而在有价值的信息逐渐被损坏后,直接加大了信息技术基础设施的脆弱性,致使其极易被攻击,因此需各式各样的网际安全与信息保障战略、方法应用于保护大数据安全。基于数据可视化技术有助于全方位且迅速发现系统的安全威胁所在,评估系统安全等级,确保基础设施安全。对此本文基于数据视角着手,根据大数据4V特征进行了安全数据分类,并汇总分析了面向不同安全数据的大数据可视化技术,以期可以帮助人们选择最佳数据可视化技术以深入挖掘大数据蕴藏的安全价值。

关键词:数据安全;可视化技术;大数据安全;4V特征;信息泄漏

Research on Big Data Security Based on Data Security Visualization Technology

TANG Lihong

(Changsha Social Work College,Changsha Hunan 410004)

【Abstract】:The rapid development of Internet technology has started the arrival of the era of big data.While big data brings huge data value,it also ushers in a series of security problems such as information leakage and damage.After valuable information is gradually damaged,it directly increases the vulnerability of information technology infrastructure,making it extremely vulnerable to attack.Therefore,a variety of Internet security and information security strategies and methods are needed to protect big data security.Based on data visualization technology,it helps tofind the security threats of the system in an all-round and rapid way,evaluate the security level of the system and ensure the security of infrastructure.Based on the data perspective,this paper classifies the security data according to the 4V characteristics of big data,and summarizes and analyzes the big data visualization technologies for different security data,in order to help people choose the best data visualization technology to deeply tap the security value of big data.

【Key words】:data security;visualization technology;big data security;4V characteristics;information leakage

1大数据的特征分析与安全数据分类

所谓数据即可视化的前提条件,实际上没有所谓的数据便不会产生可视化。在信息安全整个行业领域中数据源不同则生成的安全数据类型也大不相同,具体即数据包、网络流量、时间序列数据、日志文件等。基于整合并总结各种不同数据源的有关信息,彼此搭配以可视化呈现可由多视角全方位监控并深入分析网络安全相关事件,充分呈现网络与设备彼此间在传输数据时、在运行消耗流量时、在受到攻击时的各种程度、层次的网络安全状态。大数据具备4V特征,其中V同时体现在时间与空间层面,具体即时间层面的Velocity与空间层面的Vast,从而便构成了所谓的信息安全数据5V特征,恰好与网络安全可视化的数据集相互映射。(1)Volume也就是所谓的海量数据规模,其中最明显且突出的实际案例实际上就是网络流量数据,通过这些数据可以帮助有关人员准确及时发现端口扫描和蠕虫扩散等各式各样的相关网络安全事件;

(2)Velocity也就是所谓的时间范畴,其中最为显著且凸显的实际案例就是拥有时间特性的时间序列数据,通过这些数据能够完成可视化传输,可以帮助有关人员准确及时辨别存在安全可疑性的网络安全事件;(3)Vast也就是所谓的空间范畴,最明显且独特的实际案例就是BGP路由信息,以此数据信息可利于网络安全分析人员由空间层面全方位深层了解路由路径的变化动态,据此辨别网络安全异常状态;(4)Variety也就是所谓的数据多样性,最具有代表性的实际案例实际上是网络日志数据信息,通过这些数据可以促使网络安全分析人员对事件关联性开展标准化探究与分析,以确保能够准确有效地辨别网络异常状况,发现其中隐藏的攻击模式和行为;(5)Value也就是所谓的蕴含价值不可小觑,其中最具典型性的实际案例就是网络安全可视化范围以内的其他各种种类网络安全数据,以此可促使网络分析人员准确探知网络内所存在的一些未知性威胁,以维护网络及有关设施的安全性与可靠性。

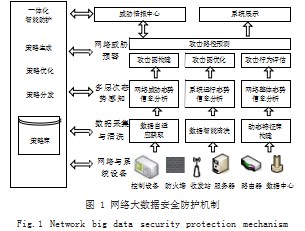

2网络大数据安全防护机制设计

根据大数据服务的实用性与实际性能可视化进行大数据安全防护机制整体结构优化设计,此机制功能主要包括:确保网络流量数据安全,统计分析网络访问人员进行相关数据浏览分析,管理用户文件下载有关数据和页面显示等;确保网络用户实时操作过程的安全数据稳定性和可靠性,实时分析用户上网类型与操作系统,确保系统稳定可靠;对用户来源进行科学优化管理,以保障用户操作安全性与稳定性,全面实时监控用户整个操作流程;对网络数据的传输安全功能进行全方位维护管控,深层探究单IP与IP段网络主机存活性,以此结果可切实呈现主机存活实际情况[1]。网络大数据安全防护机制具体如图1所示。

3基于数据安全可视化技术的大数据安全

3.1基于可视化技术的网络流量数据安全

端口扫描、蠕虫扩散等各种网络安全性事件在流量上体现出非常显著的特性,具体为一对一、一对多、多对一,所以这一系列的网络安全事件常常会发生流量异常现象,并且此流量能够帮助有关人员及时发展各种攻击性事件,迅速防范并抵抗网络入侵事件。网络安全可视化技术在面向网络流量数据安全时独具优势,其所研发技术与设备屡见不鲜,面向网络流量的可视化可切实应用在展现端口活性、网络表征扫描、监控IP空间、监控检测不同类型网络异常等多个方面[2]。就网络流量数据可视化而言经常会以点阵图等多种图示类型针对固定时间之内的各种端口,具体通过流量与变化动态加以呈现,并进行全过程实时监测,一旦发现出现类似行为设施及时确定其所采用的攻击方式和来源,以及攻击者感染病毒之后的影响设备和范围。视图内常常会采取各种颜色表征流量,但是不同颜色所代表的范围数量大不相同,也难以进一步确定显示流量和具体活动数量。

面向无线传感网络的流量监测的实时可视化工具的研发,以在地理拓扑图和轨道区域图等各种协调视图上面对网络信息流量数据包是否出现遗漏或者误传等现象进行全程实时追踪与监控,真实有效地将网络选择性转发与干扰攻击进行切实区别,并密切跟踪攻击根源所在,以及其可能会造成的损害程度,其明显优势在于可在单一化视图中快速探索到不同攻击行为。就网络流量数据可视化技术工具而言,还拥有一定的3D可视化特征,可以将网络内外或者彼此之间的详细流量数据全面呈现出来。

3.2基于可视化技术的时间序列数据安全

所谓的计算机网络实时监控实际上是以大量计算机系统及其网络设备之中采集各种时间序列有关数据,因此此数据安全可视化十分重要。就时间序列数据安全可视化技术而言,可切实呈现以层次关系树图为载体彰显不同数据纬度[3]。基于时间序列数据安全的可视化技术工具通过波动曲线示意图以集成相似模型对应用程序进行详细分析,并通过时间序列可视化分析以可视化识别大数据集内关联性与异常行为,并明确具体的安全有关事件或者行为,以助于相关人员通过视觉探索或者类似性搜索对有关数据进行检索,并追踪可疑事件,寻找其根源。但是此可视化技术工具主要面向大型数据集,普适性相对偏低,且可视化效果非常单一化,只拥有波动曲线图,而且在曲线图较多时,看起来杂乱无章,想要发现曲线图的相似性有一定难度。

3.3基于可视化技术的BGP路由信息安全

边界网关协议BGP在整个自治系统中负责的工作便是分发并处理路由信息,其是路由基础设施的组件。上一核心的去中心自治路由协议在BGP中的故障与攻击极有可能会致使全世界所有链接出现无法挽回的损失,但是出于对边界网关协议BGP路径的实时转变和通告,及路由跟踪等相关信息的可视化分析,可帮助管理员及时检测并分类规划异常行为,提前制定预防措施避免网络攻击行为。就这一类型数据可视化常采用节点连接图、平行坐标轴等方式,面向存在异常现象的设施定位,基于各种属性与具体占据比例分类处理网络安全异常事件,并全程追踪相关路径[4]。BGP Fuse的衍生进一步确定了选择一组边界网关协议的实际特性,可对各个路径不同变化程度的网络安全异常事件进行量化分析,并且可利用可视化方式切实融合多个特性,通过独立特征图形间结构相似性,选择不同图形彰显存在嫌疑的BGP路径变更事件,以多项特征分析发现参与安全事件的背后主导者。在信息系统迎来世界性攻击,可通过此可视化工具推断类似攻击路径,以评估不同国家的黑客是否处于相同组织。

3.4基于可视化技术的日志数据安全

网络安全常常会采用不同类型设施进行有效防护,如防火墙、漏洞扫描仪等,其所产生的日志文件可由大量不同层面分析安全事件,通过日志文件可发现许多拥有实用价值的信息,大致有时间、协议、源IP/端口、目的IP/端口、优先级等,以上这些信息对安全分析人员顺利完成相关工作具有非常重要的意义。对于各种日志文件可视化技术也明显拥有一定差异,对于有关人员进行分析的辅助作用也呈现在不同方面,所以针对日志文件安全可视化分析也比较多样化。日志数据海量,多以堆叠图、直方图等不同方式展示各类型活动统计数据和变化动态,并以散点图、平行坐标轴等不同方式定位日志文件的流量或者数据传输渠道。基于树图等不同方式展现防火墙所拒绝或者允许访问的端口或者IP地址,以此对防火墙可能会保护或者拒绝的系统进行实时评估,或通过漏洞以树图为载体对可能会被攻击的网络路径进行充分了解与感知,从而评估判断网络的安全性。以环形图径向图、3D视图等不同方式展示网络攻击可能会引发的一系列网络安全事件的具体类型和发生的时间,以助于用户精确化辨别异常现象,若是发现攻击模式,便及时深层探究事件的具体关联性[5]。视觉过滤器体现了全日志概述,根据焦点查询以检索既知可疑术语,并在可视化与日志文件自身中加以突显呈现。

3.5基于可视化技术的其他数据安全

在各种安全事件逐渐呈现出多元化的趋势下,数据逐渐复杂化,除上述数据类型可以可视化处理以外,其他也可以切实应用于可视化,所以研发的可视化技术、可视化工具类型也相对繁多[6]。原型网络态势感知可视化工具可针对网络信任提供算法,以信任计算、多维信任度、数学特性构成的信任模型进行整体信任值计算分析,且将其实时呈现于此工具评估系统内,通过柱状图、条形图、时间历程曲线结合地区,实时检测判断对于智能电网开展的不同类型攻击。此可视化工具只能够可视化检测到单个恶意节点,无法可视化恶意节点间的关系,且现阶段只能应用于智能电网类型的SCADA系统中,想要应用于其他系统内还需适度修正,局限性非常大。

参考文献

[1]吴春颖,王娟.5G背景下的我国大数据安全分析[J].福建电脑,2020,36(5):56-58.

[2]上海华盖科技发展股份有限公司.一种大数据安全可视化交互分析系统及方法:CN202110143758.0[P].2021-05-25.

[3]王广清,方铁城,潘字,等.大数据安全分析平台建设与实践[J].城市燃气,2018(12):4-12.

[4]张小晖,郝洁.智能化、可视化的大数据治理体系的研究与应用[J].数字技术与应用,2020,38(2):27+29.

[5]白冰.基于可视化和数据融合技术的多元异构网络数据安全防护分析[J].电子设计工程,2020,28(13):137-140+146.

[6]范廷钰,袁科.大数据安全研究现状及趋势(2010-2019)—基于Cite Space的可视化分析[J].软件导刊,2021,20(5):243-248.

关注SCI论文创作发表,寻求SCI论文修改润色、SCI论文代发表等服务支撑,请锁定SCI论文网!

文章出自SCI论文网转载请注明出处:https://www.lunwensci.com/jisuanjilunwen/49376.html