SCI论文(www.lunwensci.com):

摘要:随着《中华人民共和国数据安全法》与2021年6月11日开始实施,信息化数据安全保护变得越来越重要。数据安全防护存在敏感数据量大、数据种类多样、攻击手段多样化等特点。基于DSM的数据脱敏系统通过静态脱敏,动态脱敏及风险评估管理的方式能够对数据传输过程中的数据进行脱敏,很好的解决了对业务系统中重要敏感数据的防护。

关键词:高校数剧安全;数据脱敏系统;应用及实践

The Application and Practice of Data Desensitization System Based on DSM

WAN Zhongyu1,XIONG Shen2

(1.Network Information and Teaching Equipment Management Center of Jianghan University,Wuhan Hubei 430056;2.Bapu Street Primary School,Wuchang District,Wuhan City,Hubei Province,Xiaogan Hubei 430064)

【Abstract】:With the implementation of the data security law of the People's Republic of China and the 2021 on June 11,information data security protection becomes more and more important.There are many characteristics in data security protection,such as large amount of sensitive data,various kinds of data and various attack means.The data desensitization system based on DSM can desensitize the data in the process of data transmission by means of static desensitization,dynamic desensitization and risk assessment management,and well solve the protection of important sensitive data in the business system.

【Key words】:university digital drama security;data desensitization system;application and practice

1高校数据安全现状

随着社会信息化建设的深入,数据安全的重要性变得越来越重要,数据安全泄露的事件频发,例如:2019年英国航空公司因数据泄露,被罚款1.83亿元英镑。

而高校数据安全存在数据量大,数据标准不规范,数据敏感信息众多等特点。业务系统之间的数据传输存在数据安全泄露的风险。而采用基于DSM架构下的数据脱敏系统根据《信息安全数据安全分类分级标准》通过静态脱敏,动态脱敏,敏感数据发现,数据风险评估等方式对各业务系统数据之间进行脱敏[1]。

2 DSM脱敏系统的架构

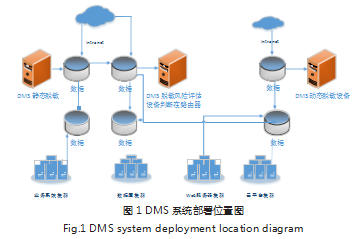

基于DSM脱敏系统是一款可以量化的脱敏系统,部署位置如图1所示。

数据脱敏系统主要包括,应用层,业务层,数据层和基础层。如图2所示。

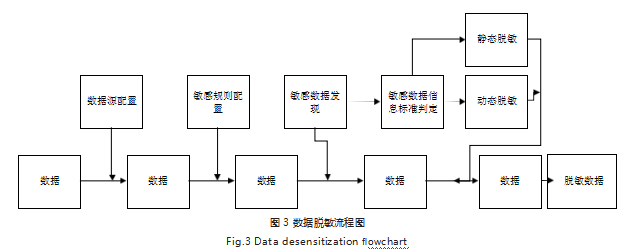

应用层包括了用户管理,系统管理,业务配置,日志审计,面向使用者,对系统进行分级分类分权的管理,查看相关日志内容,配置相关文件。业务层主要是实现静态脱敏,动态脱敏,数据风险评估和数据安全发现的功能,针对传输过来的数据,按照分级分类的标准和模板进行导入评估,数据在业务层进行数据进行脱敏。存储层包括数据库和配置文件,存储层主要是存储脱敏模板,其中包括敏感规则,动脱规则,静脱规则,评估规则。基础层包括的CENTOS操作系统,Windows操作等底层的支撑软件。如图3所示,数据从入口到出口进行数据脱敏的流程。

数据通过数据源检测,数据脱敏,数据发现得到脱敏数据。

3静态脱敏和动态脱敏

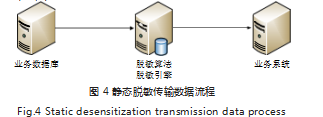

基于DSM的系统采用两种方式脱敏,静态脱敏和动态脱敏,其中静态脱敏针对的数据是大批量一次性脱敏的数据,这种数据的类型往往采用是数据量大、数据分布均匀、存在错误数据等问题。静态脱敏数据通过在业务系统传输过程对特定的字段、ID进行数据进行隐藏,如图4所示。

业务数据库通过网络,Oracle dump数据导到DMS系统中,通过静态脱敏算法和静态脱敏引擎算法将数据进行处理,在将处理后的数据传输到业务系统中,其中DMS系统支持数字水印加密,Oracle dump导入,于此同时静态脱敏不仅可以脱敏单个表的中某个字段,也可以针对某个表空间或者用户进行增量脱敏,从而是数据脱敏从上到下(既用户名—表空间—表—字段)全域脱敏。

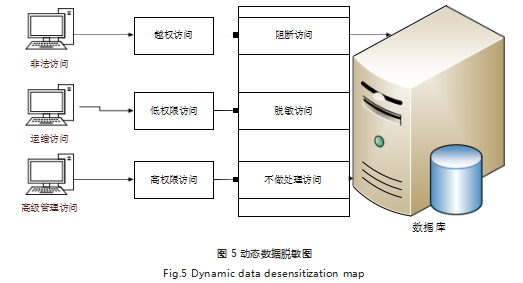

动态脱敏往往针对实时数据,例如个人消费数据,个人一卡通账户等相关信息,如图5所示为DMS系统动态的对数据脱敏流程。

动态数据脱敏是根据不同的访问权限进行的数据脱敏的拖成,针对非法访问采用的阻断其链接,对日常运维人员的访问采用的脱敏访问,而针对高级管理人员的访问往往采取的不做处理访问。而在DSM系统中对运维访问的脱敏访问首先需要在系统中配置敏感数据安全模板,其规则依据《个人信息安全法》及《教育行业数据安全分级分类标准》对数据不同等级,不同类型进行数据划分和处理。而对敏感数据的处理往往采用随机映射,遮蔽等方式。例如,针对个人银行信息采用中间六位数遮蔽。而动态筛选采用的正则表达式进行处理和筛选例如:QQ号的正则表达式:^[1-9](d{4-10})$;手机号的正则表达式:^1[34578](d{9})$和^0[1-9](d{1,2})-[1-9](d{6-7})$;ip地址正则表达式:^(d){1,3}.(d){1,3}.(d){1,3}.(d){1,3}$;出生日期的正则表达式(18d{2})|(19d{2})|(20[0-1]d))-(1[0-2]|0[1-9])-([0][1-9]|[1-2][0-9]|3[0-1])$;个人邮箱正则表达式:w(.|_|w)+w+.w+|w+.w+.w+|w+.w+.w+.w+等来通过对数据中的敏感信息进行筛选。

4数据脱敏风险在评估

数据脱敏风险评估是用于对脱敏数据后的重新识别到用户的风险标识。数据脱敏评估是基于信息熵的风险评估,信息熵是用于消除不确定性所需信息量的度量,(既信息熵是消除不确定所需要信息的度量,也是对未知时间的可能含有的信息量),数据脱敏集是对仍然残余的风险,残余风险进行度量。而基于DSM数据脱敏系统是根据EIEmam基于隐私攻击场景的后脱敏数据集熵值来确定数据的安全性,而基于EIEmam攻击场景可理解为三种途径即检察官攻击,记者攻击和营销者攻击。检察官攻击是某个特定人员在公开的数据集中发生的重标志的攻击,它针对的是特定的目标,被标识过的数据对象[2];记者攻击,攻击者通过一个大的身份数据库,在不明确数据库人员是否在公开数据集的前提下。通过多次攻击某数据库人员可以重新被识别,在这种情况下,攻击者的目标常常让公开数据的组织名誉扫地;营销者攻击,攻击者的目标让数据库和身份数据库进行管理实现重标识别,尽量还原出公开数据库的身份,实现精确对身份数据库的人进行其他维度的刻画,建立人物的数据幻想,不要求证明重标志的结果正确性,但需要保证较高的重标识概率[3]。在三种攻击场景下,根据脱敏数据集的最高,平均重识别风险改路,高风险占有比例,设计的8类评估指标。可以有效评估结构化的脱敏数据集的隐私风险残余情况[4],如表1所示这些指标可有效地评估结构化的脱敏数据集的隐私风险残余情况。这些指标的数值范围均为[0,1],1表示最高风险,0表示几乎无风险[5]。

5敏感数据发现

通过动态的对数据内敏感数据模板对传输的数据进行分析和处理,该过程和动态脱敏的方式类似,也是通过系统中敏感配置模板中的正则表达式发现重要的数据,并针对重要数据的敏感信息传递进行实时的预警[6]。

6总结

基于DSM数据脱敏系统通过静态脱敏,动态脱敏和数据风险在评估及敏感数据在发现的功能很好的解决了从数据库到业务系统的数据传输安全问题,保证了数据被业务系统安全、高效、稳定的使用。

参考文献

[1]曾梅月.构建“技术安全+管理安全”大数据安全生态[J].网络安全技术与应用,2021(2):59-60.

[2]程琳.构建“技术+安全管理”大数据安全生态[J].中国信息安全,2018(2):83-85.

[3]谭彬,刘晓峰,邱岗,等.大数据安全管理及关键技术研究[J].网络空间安全,2017(12):25-28.

[4]欧静敏.大数据技术在网络安全管理的应用分析[J].网络空间安全,2017(12):25-28.

[5]沙金.大数据安全的技术架构和管理策略研究[J].无线互联科技,2019(30):45-48.

[6]王伟,高能,江丽娜.云计算安全需求分析研究[J].信息网络安全,2012(8):75-78.

关注SCI论文创作发表,寻求SCI论文修改润色、SCI论文代发表等服务支撑,请锁定SCI论文网!

文章出自SCI论文网转载请注明出处:https://www.lunwensci.com/jisuanjilunwen/38804.html